"Lsass 木馬" 修訂間的差異

| 行 28: | 行 28: | ||

::*使用者 | ::*使用者 | ||

:::*關掉自動執行的功能 | :::*關掉自動執行的功能 | ||

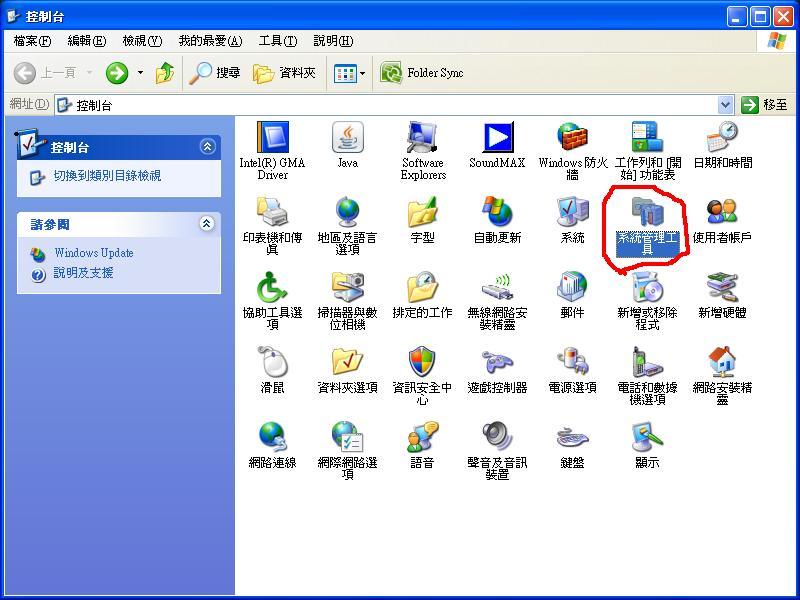

| + | ::::(1)step01 | ||

| + | ::::[[Image:autorun01.JPG]] | ||

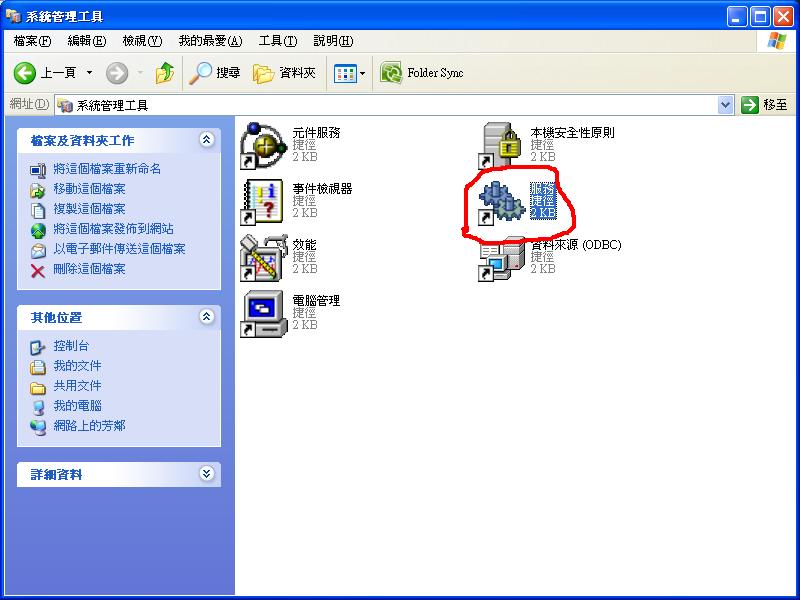

| + | ::::(2)step02 | ||

| + | ::::[[Image:autorun02.JPG]] | ||

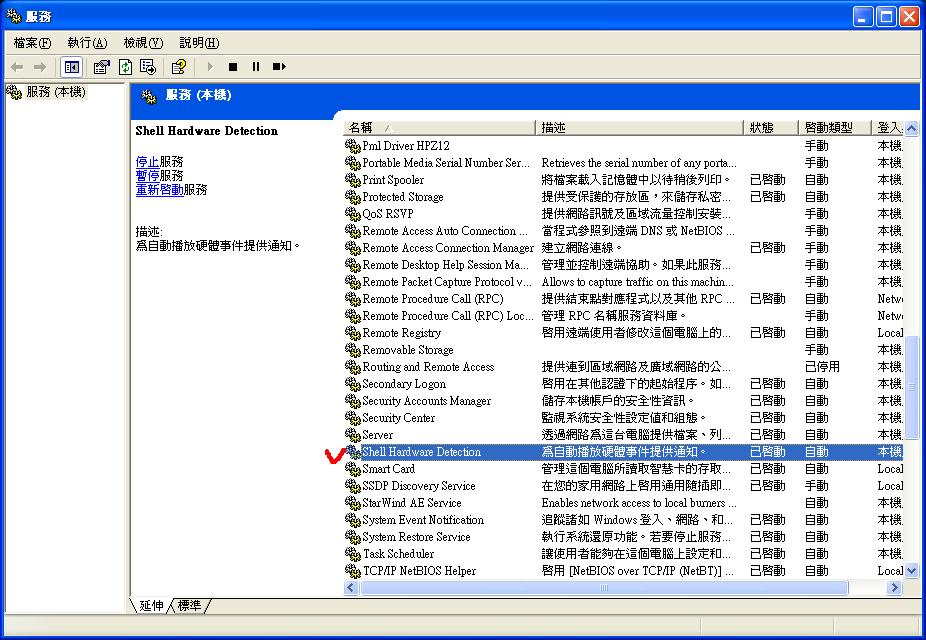

| + | ::::(3)step03 | ||

| + | ::::[[Image:autorun03.JPG]] | ||

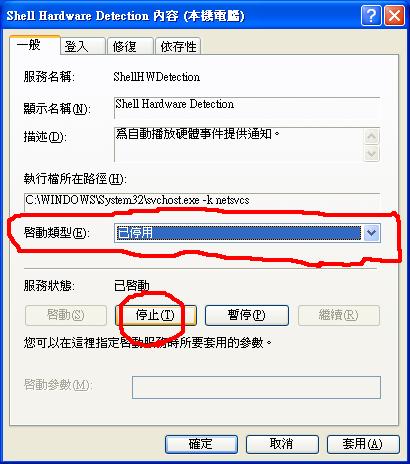

| + | ::::(4)step04 | ||

| + | ::::[[Image:autorun04.JPG]] | ||

:::*重灌系統,但是要注意是否隨身碟以及 D 槽也都己經中毒(通常都有, 不是只有C 碟) | :::*重灌系統,但是要注意是否隨身碟以及 D 槽也都己經中毒(通常都有, 不是只有C 碟) | ||

於 2007年12月25日 (二) 07:38 的修訂

- 1.問題描述 :

- 近日宿網及校網流行一種隨身碟木馬病毒,中毒者會擴及本機所有硬碟磁區,開啟autorun.inf,會汙染該網段所有電腦的ARP table,將所有client 瀏覽的網頁封包透過中毒者的機器出去,意在增加網路廣告瀏覽率以獲利。

- LSASS 中毒 會假冒gateway 攔截對外網頁瀏覽的封包,將網頁導向廣告色情站,同一區 subdomain 內的其他電腦會發生,對外的網頁連結 會亂跑,出現色情網站

- 中毒者會出現的現象

- 命令提示字元下執行「dir /a」,顯示 C 槽、 D 槽或任何攜帶型儲存設備的根目錄下隱藏檔會出現的檔案

- 1.「ntdeIet」型--大部分防毒軟體可以偵測的到

- 有毒的檔案為 auto.exe、autorun.inf、ntdeIect.com

- 2.「pagefile」型--截至 2007/12/20 為止,目前防毒軟體還偵測不到

- 有毒的檔案為 autorun.inf、pagefile.pif

- pagefile.pif 檔有幾個特徵:

- (1)檔案大小是 102400bytes 或 106496bytes,其中 102400bytes 是比較舊的病毒。

- (2)檔案大小雖然都是 106496bytes,但 MD5 值仍有差異:

- Type01:102400bytes MD5為 6d8280c2b3a8265efe330a50c7db8312

- Type02:106496bytes MD5為 9f379c72192284ae6f94a5c7eb7f7891

- Type03:106496bytes MD5為 d9224094e962f66f0822b20439ca12dd

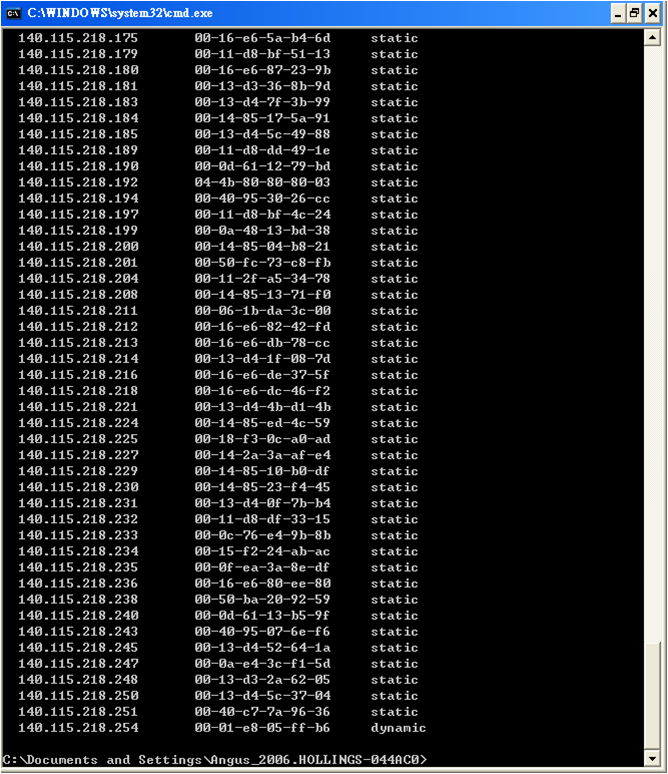

- ARP TABLE 表異常--中毒的電腦會學習整個網段的 ARP Table,以下是執行「arp -a」的結果

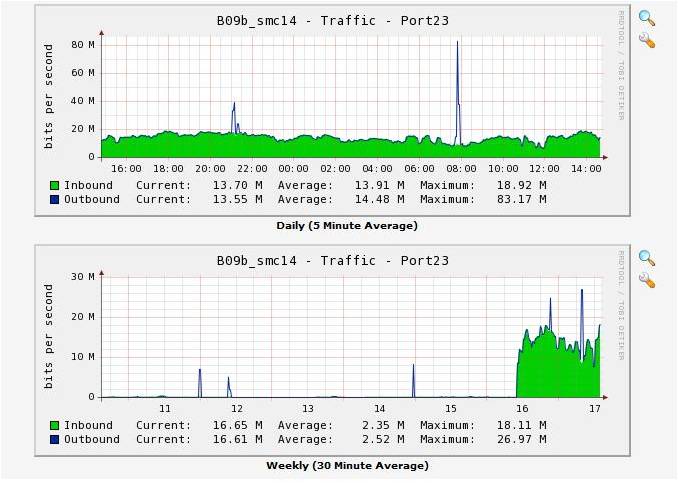

- mrtg流量圖異常--中毒者的 Inbound 與 Outbound 量"幾乎"一致

- 中毒電腦的網路攻擊行為

- 1.第一步:進行 Arp 廣播,學習與記憶所處網段的 Arp Table 表

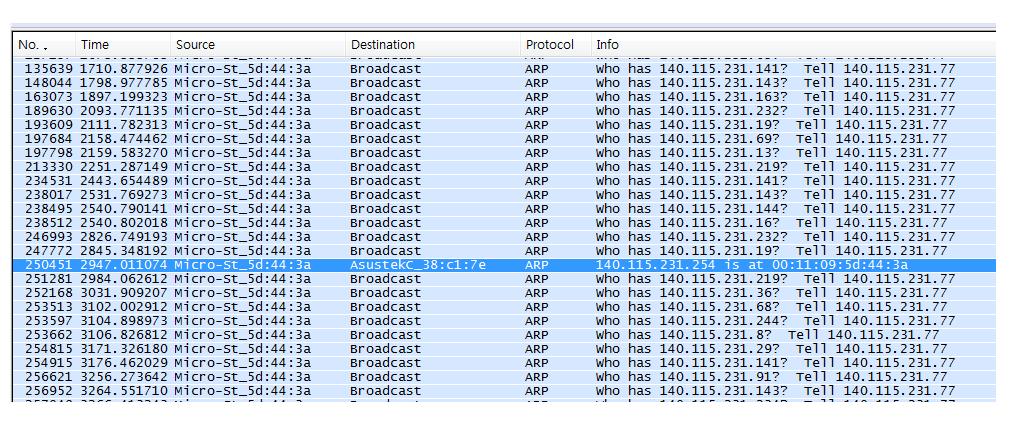

- 2.第二步:對其他電腦進行 arp 攻擊,改掉 Default Gateway 卡號為自己的卡號(即圖中 packet No.250451)

- 2.解決方法 :

- 3.網路上相關連結:

- 4.相關 keyword:(例如:作業系統、應用系統服務...)

- "LSASS" , "usb" , "木馬"